Ransomwaregroepering Payout Kings richt zich specifiek op bedrijven

Ransomwaregroepering Payout Kings zet een combinatie van social engineering en technische exploitatie voor het aanvallen van slachtoffers. De groep lijkt nauwe banden te houden met voormalig leden van de ransomwaregroepering BlackBasta. De aanvallers richten zich specifiek op bedrijven.

Hiervoor waarschuwt onderzoekers van Zscaler ThreatLabz. Payouts Kings is geen volledig nieuwe speler, maar een voortzetting van bestaande groepen. Na het uiteenvallen van BlackBasta in 2025 zijn voormalige affiliates actief gebleven en hebben hun activiteiten voortgezet onder nieuwe namen. Aanvallen die begin 2026 zijn waargenomen, vertonen sterke overeenkomsten met eerdere BlackBasta-campagnes, met name in de manier waarop initiële toegang wordt verkregen en laterale bewegingen binnen het netwerk plaatsvinden.

De groep maakt gebruik van een combinatie van social engineering en technische exploitatie. Aanvallers starten vaak met ‘spam bombing’, waarbij inboxen worden overspoeld met e-mails, gevolgd door phishing en voice phishing (vishing). Hierbij doen ze zich voor als IT-support om slachtoffers te overtuigen toegang te verlenen.

Persistente toegang

Eenmaal binnen maken de aanvallers gebruik van legitieme tools zoals Microsoft Quick Assist en geplande taken (via schtasks.exe) om persistente toegang en privilege-escalatie te realiseren. Daarnaast zet de ransomware sterke encryptie in (RSA en AES-256) en geavanceerde obfuscatie- en anti-analysetechnieken, waaronder API- en string-hashing, om beveiligingsoplossingen zoals antivirus en EDR te omzeilen.

De groep richt zich vooral op bedrijven, waarbij data-exfiltratie en afpersing centraal staan. Naast het versleutelen van bestanden wordt gestolen data gebruikt als drukmiddel om losgeld af te dwingen. Deze aanpak sluit aan bij een bredere trend in ransomware: de verschuiving van puur encryptiegedreven aanvallen naar gecombineerde extortion-modellen.

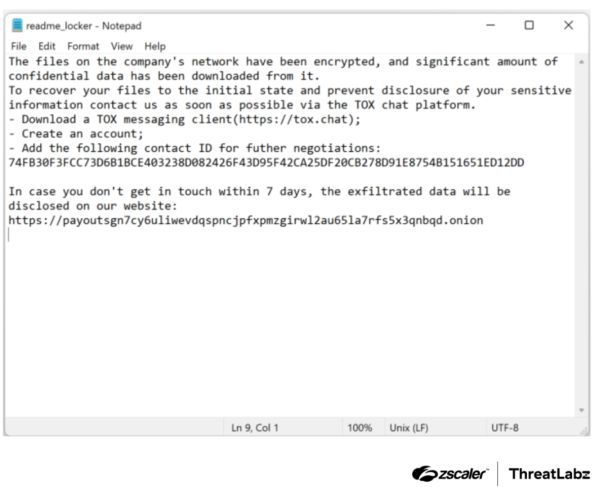

De losgeldbrief bevat informatie over hoe contact op te nemen met Payouts Kings en een link naar de dataleksite van de groep.

'Traditionele detectie- en preventiemethoden zijn onvoldoende'

De opkomst van Payouts Kings laat zien dat ransomware zich blijft ontwikkelen in zowel technische complexiteit als operationele volwassenheid. Voor IT-teams en securityleiders betekent dit dat traditionele detectie- en preventiemethoden alleen niet langer volstaan. Belangrijke aandachtspunten zijn het versterken van user awareness rond social engineering, het beperken en monitoren van remote support tools, het implementeren van multi-factor authenticatie (MFA) en proactieve threat hunting en gedragsanalyse.

Payouts Kings illustreert hoe snel ransomware-ecosystemen zich aanpassen. Door bestaande aanvalstechnieken te combineren met nieuwe ontwijkingstechnieken vormt deze groep een serieuze bedreiging voor moderne IT-omgevingen. Organisaties doen er daarom goed aan hun beveiligingsstrategie continu te evalueren en aan te passen om deze nieuwe generatie ransomware-aanvallen effectief te kunnen detecteren en stoppen.

Lees hier de volledige technische analyse van de aanvallen van Payouts King.